Kryptographie

Mit Kryptographie können Informationen versteckt und übertragen werden.

Was ist Kryptographie?

Das Wort „Kryptographie“ kommt aus dem Griechischen und bedeutet im Deutschen „geheime Schrift“. Mit Kryptographie können Informationen versteckt und übertragen werden. Dies kann zum Beispiel nützlich sein, wenn man nicht möchte, dass ein fremdes Ohr an gewisse Informationen gelangt.

Wenn Alice und Bob sich unterhalten wollen, ohne dass Eve mithören kann, so können sie sich der Kryptographie bedienen.

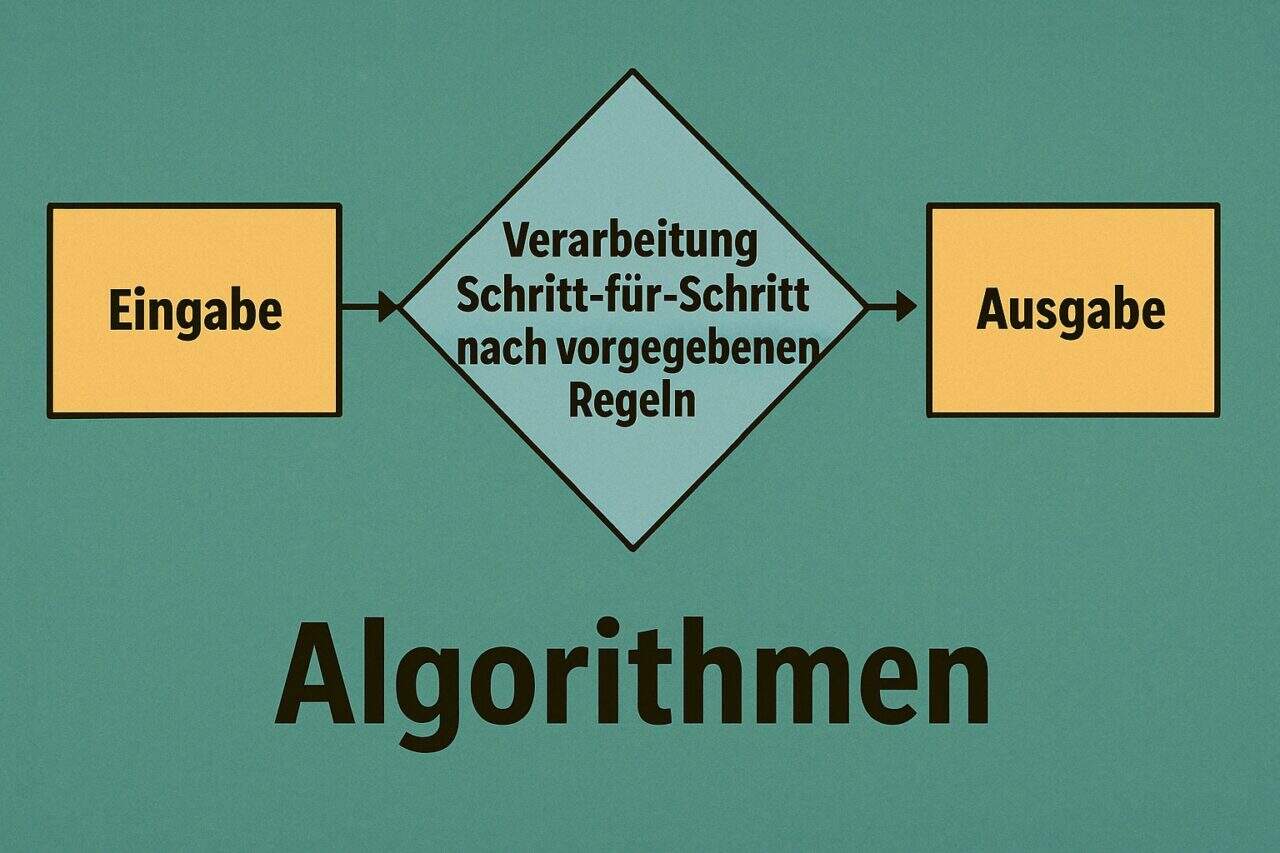

Der Begriff „Cipher“ beschreibt den Algorithmus der zum ver- und entschlüsseln einer Nachricht benutzt wird. Eine unverschlüsselte Nachricht nennt man auch Plaintext, während eine verschlüsselte Nachricht auch Cipertext genannt wird.

Formen der Kryptographie

Es gibt mehrere Formen der Kryptographie. Innerhalb der Formen gibt es noch unterschiedliche Methoden.

Symmetrische Kryptographie

Bei der symmetrischen Kryptographie wird dieselbe Cipher zum Verschlüsseln und Entschlüsseln benutzt. Die Symmetrie besteht also in der Cipher.

Eines der bekanntesten Beispiele für eine solche Cipher ist die des römischen Kaisers Julius Caesar. Die Caesars Cipher bestand daraus, zweimal das Alphabet aufzumalen und dann alle Buchstaben drei Stellen nach rechts zu rutschen.

A wurde so zu D, B zu E, C zu F und so weiter.

Mit der Caesar Cipher wird der Text „BTC-ECHO“ zu „EWF-HFKR“.

Um diesen Text zu entschlüsseln, verwendet man dieselbe Cipher: Alle Buchstaben werden wieder drei Stellen nach links gerutscht.

Da die Buchstaben jeweils nur ersetzt werden, spricht man bei solchen Cipher auch von Substitutionsciphern. Es werden nur die Buchstaben verändert, allerdings nicht die Position des Buchstaben. Ein offensichtlicher Nachteil eines solchen Verfahren ist, dass frequente Buchstaben nach wie vor häufig vorkommen. Wenn „E“ der häufigste Buchstabe im Deutschen ist und wir Caesars Methode von oben nutzen, dann ist „H“ der häufigste Buchstabe in unserem Ciphertext. Dies ist eine eklatante Schwachstelle.

Transposition

Die andere Methode zur Verschlüsslung ist die sogenannte Transposition Kryptographie. Dabei wird der Plaintext in Blöcke aufgeteilt, die umsortiert werden. Die Zeichen bleiben also unverändert.

Heutige Verschlüsslungsverfahren wie AES (Advanced Encryption Standard) nutzen eine Kombination von Substitution und Transposition in mehreren Runden.

Ein Problem der symmetrischen Kryptographie ist, dass der Cipheralgorithmus in jedem Fall geheim gehalten werden muss. Sobald einem Angreifer bekannt ist, wie die Nachricht verschlüsselt wird, kann er diese Nachrichten auch entschlüsseln.

Asymmetrische Kryptographie

Die Antwort auf das Problem der symmetrischen Kryptographie ist die asymmetrische Kryptographie. Sie unterscheidet sich in der fundamentalen Hinsicht, dass unterschiedliche Ciphers zum Ver- und Entschlüsseln genutzt werden.

Das bedeutet konkret, dass es zwei unterschiedliche Schlüssel gibt. Der eine ist nur zum Verschlüsseln für Nachrichten. Da dieser Schlüssel in der Regel öffentlich ist, damit jeder Nachrichten für einen Empfänger verschlüsseln kann, nennt man diesen Schlüssel auch „Public Key“ (also, öffentlicher Schlüssel).

Der andere Schlüssel ist geheim und wird deshalb auch Private Key genannt. Mit dem Private Key kann eine verschlüsselte Nachricht entschlüsselt werden.

Private und Public Key

Private und Public Key sind mathematisch miteinander verwandt. Das bedeutet, der Public Key wird aus dem Private Key generiert. Nachrichten, die mit einem bestimmten Pubilc Key verschlüsselt sind, können nur mit dem korrespondierenden Private Key entschlüsselt werden.

Der Vorteil dieser Kryptographie ist, dass die Verschlüsselung viel sicherer ist. Es braucht keinen sicheren Kommunikationskanal, damit Alice und Bob ihre Privatsphäre waren können. Bei der symmetrischen Kryptographie muss ein Angreifer nur ein geheimes Schlüsseln erfahren und kann damit Nachrichten ver- und entschlüsseln. Bei der asymmetrischen Verschlüsselung bedarf er zwei geheimer Schlüssel.

Betrachten wir die Situation mit einem Beispiel:

- Alice hat zwei Schlüssel, einen Public Key und einen Private Key. Der Public Key von Alice ist dafür da, Informationen speziell für Alice zu verschlüsseln. Der Private Key ist nur für Alice – sie hält ihn geheim. Es ist der einzige Schlüssel, der eine mit dem Public Key verschlüsselte Nachricht entschlüsseln kann.

- Bob hat ebenfalls ein Paar aus Public und Private Key, die genauso funktionieren.

- Alice und Bob tauschen ihre Public Keys aus.

- Jetzt kann Alice ihre Nachricht mithilfe von Bobs Public Keys verschlüsseln. Diese Nachricht schickt sie an Bob. Ob die verschlüsselte Nachricht auf dem Weg abgefangen wird, spielt keine Rolle. Nur der Besitzer des korrespondierenden Privat Keys kann die Nachricht entschlüsseln.

- Bob empfängt die verschlüsselte Nachricht und entschlüsselt sie auf seinem Computer mithilfe seines Private Keys.

Digitale Signaturen

Der Private Key kann mehr als nur Nachrichten zu entschlüsseln. Mit dem Private Key lassen sich auch sogenannte digitale Signaturen erstellen. Mit einer solchen Signatur lassen sich Daten unterschreiben. Die Signatur kann von jedem überprüft werden, der den korrespondierenden Public Key kennt.

Ein Beispiel zur Illustration:

Nehmen wir an, die asymmetrische Technologie hätte es schon vor einigen Hundert Jahren gegeben. Der Poet Friedrich von Schiller hätte ein Schlüsselpaar aus Public und Private Key gehabt. Der Public Key wäre überall bekannt und man wüsste, dass er zu Schiller gehörte. Jetzt kann Schiller seine Gedichte mit seinem Private Key signieren. Damit fügt er dem Gedicht etwas hinzu, das nur er selbst erzeugen kann. Alle anderen Leute können die Signatur auf Echtheit überprüfen, denn sie kennen den Public Key von Schiller. Die Überprüfung geschieht mit einer Software, das Resultat ist entweder „richtig“ oder „falsch“. Wenn „richtig“ herauskommt, ist klar, dass Schiller das Gedicht unterschrieben hat.

Anwendungen von Kryptographie

Kryptographie kommt überall in unseren Leben zum Einsatz. Oftmals passiert das im Hintergrund und wir wissen nicht einmal, dass gerade eine Form der symmetrischen oder asymmetrischen Kryptographie angewendet wird.

Im Internet wird die Sicherheit durch Kryptographie gewährleistet. Wenn du eine Website besuchst, stellt die Kryptographie sicher, dass der Verkehr zwischen dir und dem Webseiten-Betreiber authentisch ist.

Mit asymmetrischer Kryptographie können Daten so sicher verschlüsselt werden, dass es unmöglich ist, die Kryptographie durch Raten zu brechen. Die Codes für Atombomben sind durch solche Verschlüsslungsverfahren abgesichert. Wortwörtlich: Bombensicher.

Auch bei Bitcoin und Kryptowährungen spielt die asymmetrische Kryptographie eine wichtige Rolle. Sie sorgt dafür, dass nur Alice ihr Geld ausgeben kann. Das funktioniert mit digitalen Signaturen. Das heißt, wenn Alice ihr Geld ausgeben will, muss auf dem metaphorischen Überweisungsscheck auch die digitale Signatur von Alice vorhanden sein.

Häufige Fragen (FAQ)

Mit Kryptographie können Informationen versteckt und übertragen werden. Sie können nur mit den passenden Sicherheitsschlüsseln entziffert werden.

Zu den gängigsten Formen der Kryptographie zählen die asymmetrische und die symmetrische Kryptographie.