Der Artikel erschien in seiner ersten Version in der Kryptokompass-Ausgabe für November 2019

„Be your own bank“ ist wohl das Motto, was die meisten mit Bitcoin und anderen Kryptowährungen assoziieren. Die Unabhängigkeit von zentralen Mittelsmännern und die damit verbundene schwere Konfiszierbarkeit machen einen wichtigen Teil des Wertversprechens von Kryptowährungen aus.

Doch diese Unabhängigkeit von zentralen Mittelsmännern kommt mit einem Preis: Anleger müssen nun selbst dafür sorgen, dass ihre Anlagen sicher sind. Für die Sicherheit der privaten Wallet ist man in erster Linie selbst verantwortlich.

In Zeiten von Mobile Wallets ist die Gefahr, dass nach einem Diebstahl auch das in den Mobile Wallets verwaltete Geld verschwunden ist, nicht zu unterschätzen. Gute Mobile Wallets sind nicht einfach Accounts, die Nutzern auf zentral verwaltete Anlagen Zugriff verschaffen. Dem oben genannten Ideal der Kryptowährungen entsprechend sind Nutzer von Wallets wie Jaxx oder Blue Wallet zu 100 Prozent Besitzer und Verwalter ihrer Gelder in Bitcoin oder anderen Kryptowährungen. „Not your Keys, Not your Coins“ kann dabei jedoch in ein unangenehmes Gegenteil umschlagen: Mit dem Verlust des Smart Phones sind auch die Private Keys zu der eigenen Wallet verloren gegangen.

Auch das Nutzen von Hardware Wallets, so empfehlenswert das auch ist, bietet keinen totalen Schutz. Mithilfe von Malware können Angreifer auch diese korrumpieren.

Hacks und Exploits: Bitcoin ist kein Einzelfall

Sicherheitsprobleme wie diese sind keineswegs auf Bitcoin beschränkt. Je komplexer die Smart Contracts werden, desto mehr steigt dort auch das Risiko. Der DAO-Exploit von 2016 und die defekte Parity Multisignature Wallet sind dabei zwei prominiente Beispiele:

- Im Fall des DAO-Exploits konnten Angreifer eine Sicherheitslücke im Code ausnutzen, um Anlagen aus dem Smart Contract dieses dezentralen Venture Funds zu transferieren. Zwar konnten die Investoren durch ein Rollback – eine Änderung der auf der Blockchain geschriebenen Transaktionsgeschichte – auf der Ethereum-Blockchain wieder zu ihren Geldern kommen. Ein derart radikales Vorgehen ist jedoch eine Ausnahme, wenn nicht sogar einzigartig.

- Keine Ausnahme machte man beispielsweise für Nutzer der Parity Multi Signature Wallet: Mit dem knappen Satz „I accidentally killed it“ wies devops199, ein bis heute pseudonym bleibende Nutzer auf einen fatalen Fehler des Smart Contracts hinter dieser Wallet hin. 153.000 ETH sind seitdem unzugänglich.

Eine Studie von März 2018 ergab, dass derartige Fehler keine Seltenheit sind: von knapp einer Million untersuchter Smart Contracts wiesen über 30.000 Sicherheitslücken wie entsprechend dramatische Sicherheitslücken auf.

Das Anvertrauen der Gelder an Dritte löst das Problem keineswegs. MtGox, Cryptsy, BitGrail und QuadrigaCX sind nur drei Beispiele von Börsen, die gehackt wurden oder ihre Nutzer betrogen haben.

Vorsicht ist besser als Nachsicht

Doch nicht alles ist negativ: Zum einen existieren viele Hilfestellungen, die Anleger beachten können, um für ein höchstes Sicherheitsmaß für ihr Vermögen zu achten. Zum Zweiten sind selbst nach einem Verbrechen einige Maßnahmen möglich, mit welchen die Identität des Hackers herausgefunden werden kann.

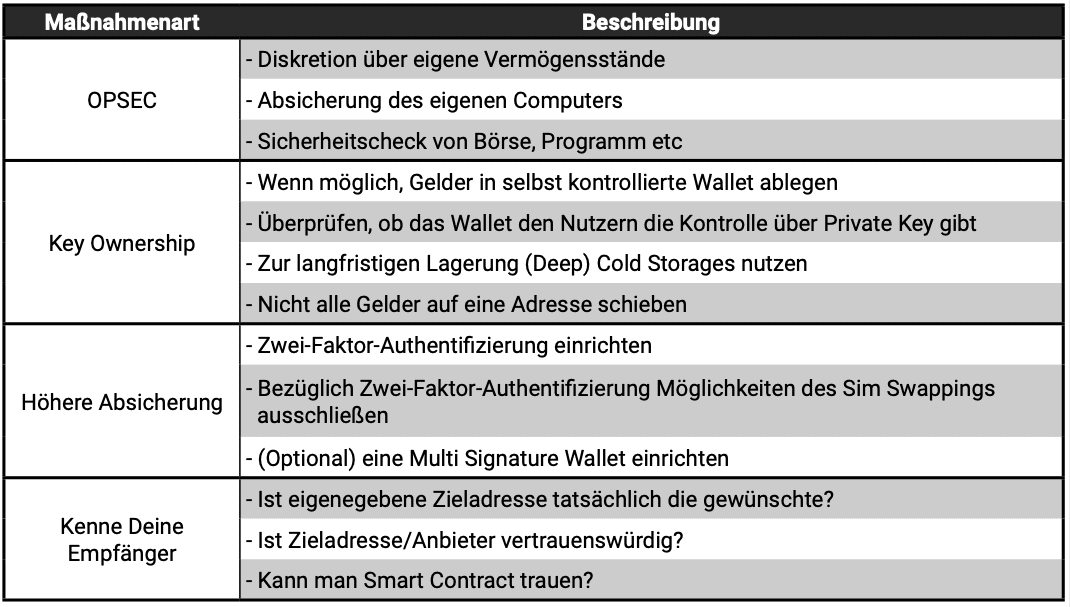

In dieser Artikelreihe möchten wir eine kleine Orientierung innerhalb dieser Gemengelage geben. In diesem ersten Teil diskutieren wir, auf was für Punkte Anleger bezüglich Sicherheit achten sollten. Hier eine Übersicht über diese Punkte, welche wir im Anschluss genauer betrachten möchten:

Schweigen ist Gold Bitcoin – Grundlagen im OPSEC

Im Frühjahr des Jahres 2018 machte ein seltsamer Post eines angeblich Zeitreisenden die Runde. Er erwähnte „Bitcoin Zitadellen“, Orte, in denen Bitcoin-Investoren im Jahr 2025 sich zurückziehen mussten – aus Angst vor Angreifern.

So weit ist eine derartige Dystopie nicht mehr entfernt: September 2019 wurde jemand zu Tode gefoltert und sollte die Zugänge zu seinen Bitcoins herausgeben. Im Juli letzten Jahres wurde der ehemalige Besitzer der Börse Bitmarket tot aufgefunden. Und schon im Sommer 2018 ergab eine Studie, dass Raubüberfälle auf Krypto-Besitzer zunehmen.

Ein wichtiges Mittel, mit dem sich Anleger vor derartigen Angriffen verteidigen können, ist Diskretion. Diskretion ist die Grundlage dessen, was Hacker als OPSEC oder Operational Security bezeichnen. Anleger sind keine Hacker, sollten aber eine ähnliche Haltung an den Tag legen und bezüglich ihres Vermögens in Kryptowährungen schweigsam sein.

Zu einer guten OPSEC zählt auch ein sicherer Computer. Wie bei wichtigen Passwörtern und sensiblen gespeicherten Daten gilt hier, dass Anleger ihre Computer frei von Viren, Malware und Sicherheitslücken halten sollten. Ebenso sollte man nicht auf jede Seite gehen oder alles herunterladen beziehungsweise öffnen. Das gilt insbesondere im Krypto-Bereich: Nicht jeder Börse kann man vertrauen und nicht jede angeblich gute Wallet ist wirklich sicher. Bevor Anleger sich für Nischenprodukte und -Dienstleister entscheiden, sollten sie sich im Netz genau über die Anbieter informieren.

Anleger, die auf jeden Fall sicher sein wollen, sollten überlegen, ein isoliertes System aufzusetzen, sprich ein System, mit welchem sie nichts anderes tun als ihr Vermögen zu verwalten. Das kann ein eigener PC sein, der nicht permanent mit dem Internet verbunden ist. Eine preiswertere (aber aufwändigere) Lösung wäre, ein Betriebssystem auf einem USB-Stick aufzusetzen und den Laptop von diesem USB-Stick für alle Krypto-relevanten Tätigkeiten zu booten. So stellen Anleger sicher, ein System ohne etwaige Malware zu nutzen.

Not your keys, not your Bitcoin – Kontrolliere Deinen Private Key

Ein Wertversprechen Bitcoin und Co ist die vollumfängliche Kontrolle über das eigene Vermögen. Diese Kontrolle wird dem Einzelnen durch einen Private Key gegeben. Nur mithilfe dieses Private Keys können die damit verbundenen Coins bewegt werden. Wegen dieser hundertprozentigen Kontrolle wird Anlegern immer empfohlen, Kontrolle über seine Private Keys zu haben. Größere Mengen Geld auf einer Börse zu deponieren bedeutet nichts weiter, als dass man sein Geld der Börse anvertraut. Das kann, siehe MtGox, Cryptsy und BitGrail, dramatisch enden.

Das Dilemma ist, dass das Betreiben einer eigenen Wallet auch kein Garant für vollständige Sicherheit ist. Dennoch ist gerade die Nutzung eines so genannten Cold Storages sehr empfehlenswert. Ein Cold Storage ist eine Wallet, die nicht permanent mit dem Internet verbunden ist. Beispiele für derartige Cold Storages wären Paper Wallets, USB-Sticks mit dem Private Key oder Hardware Wallets wie denen von Trezor oder Ledger Nano S. Da sie nicht ständig mit dem Internet in Verbindung stehen sind die in den Devices nicht permanent über das Netz angreifbar. Da auf den Geräten beziehungsweise auf dem Papier der Private Key gespeichert ist können so Angreifer von außen nicht auf diesen zugreifen.

Gerade ein Paper Wallet bedeutet jedoch auch, dass jede Person, die dieses Blattes Papier habhaft wird, die volle Kontrolle über die darin eingelagerten Gelder hat. Sollte also jemand widerrechtlich in den Besitz dieses Paper Wallets gelangen wäre das Vermögen ebenfalls dahin.

Auch Hardware Wallets sind kein perfekter Schutz: Sind diese ungesichert und können ohne ein Password oder ähnliches verwendet werden kann ein Einbrecher ebenfalls die Gelder von der Hardware Wallet abführen. Außerdem ist bei Hardware Wallets auch immer der Unsicherheitsfaktor Computer zu bedenken: Solange die Hardware Wallet am PC angeschlossen ist kann diese durch einen Hacker kompromittiert werden. Am Trezor und am Ledger Nano S wurde genau das gezeigt.

Noch sicherer: Deep Cold Storages und HD Wallets

Soweit zu den Unsicherheiten um Entsprechend muss die Wallet sicher vor den Händen Dritter sein. Ein Ansatz dafür sind sogenannte Deep Cold Storages, die kaum zugänglich verwahrt sind. Man kann also beispielsweise eine Paper Wallet oder eine Hardware Wallet in einem Tresor deponieren. Mit Kenntnis eines zum Private Key gehörenden Public Keys können Anleger ohne einen Zugriff zu diesem Deep Cold Storage weiterhin Gelder absichern. Erst bei Zahlungen von den so verwahren Wallets müssen diese aus dem Tresor genommen werden.

Ein Problem mit einem derartigen Vorgehen ist jedoch, dass sich Gelder in einer Adresse ansammeln. Da Bitcoin und andere Kryptowährungen nicht über die Anonymität von Monero verfügt bedeutet das jedoch, dass Dritte ein äußerst attraktives Hacking-Ziel beobachten können. Um hinter dem Radar zu bleiben bietet es sich an, das Vermögen auf mehrere Adressen zu verteilen.

Viele Wallets tun dies schon automatisch. Sogenannte hierarchisch deterministische Wallets erzeugen aus einer Seed bestehend aus 24 Worten beliebig viele Paare aus Public und Private Key. Das hat zwei Vorteile. Erstens werden nicht alle in dieser Wallet angelegten Gelder in einer Adresse liegen und so einen Anreiz für Hacker liefern. Noch wichtiger jedoch ist, dass, sollte ein Private Key in die falschen Hände geraten, eben nur ein kleiner Teil des Geldes verlorengehen.

Für einen Großteil der Anleger kann man die Nutzung einer Hardware Wallet empfehlen. Bei allen genannten Risiken bieten sie dennoch dank der hierarchisch deterministisch generierten Schlüsselpaare ein sehr hohes Maß an Sicherheit. Außerdem werden Anleger sie nicht permanent mit am Computer haben, so dass sie die meiste Zeit ein Cold Storage und damit für Hacker unzugänglich sind.

Let’s make it safe: Zwei-Faktor-Authentifizierung und Multi-Signature Wallets

Hardware Wallets lassen sich noch zusätzlich absichern. Viele Hardware Wallets verfügen über die Möglichkeit einer Zwei-Faktor-Authentifizierung. Wie man es vielleicht vom klassischen Online-Banking oder von abgesicherten Zugängen im Internet kennt müssen Anleger vor einer Transaktion diese dann beispielsweise über ihr Smartphone bestätigen. Das alleine kann die Sicherheit des eigenen Vermögens dramatisch erhöhen.

So empfehlenswert Zwei-Faktor-Authentifizierung ist können zwei negative Dinge gesagt werden. Zum einen existieren derartige Lösungen nicht für Paper Wallets oder einfache, USB-basierte Cold Storages. Viel wichtiger ist jedoch, dass es sich dabei um software-technische Lösungen jenseits von Bitcoin handelt Spätestens seit SIM-Swapping ist Zwei-Faktor-Authentifizierung nicht mehr 100 Prozent sicher. Zwar existieren Lösungen wie Authy oder der Google Authentificator, doch auch diese Systeme wurden schon kompromittiert.

Eine zusätzliche Sicherheit bietet deshalb die Nutzung von Multi-Signature-Wallets. Im Bitcoin-Ökosystem sind diese mit der Electrum-Wallet leicht aufsetzbar. Bei Multi-Signature-Wallets benötigen zur Signierung einer Transaktion die Bestätigung von mehreren private Keys.

KYC für den Anleger: Kenne Deinen Empfänger

Soweit zum Verwahren von Kryptowährungen. Was ist jedoch mit dem Versenden von Kryptowährungen? Sowohl beim Ein- als auch beim Auszahlen sind das kritische Schritte. Überweist man das Geld an die falsche Adresse ist dieses Geld in den meisten Fällen unrettbar verloren. Warum ist das so? Weil nur ein Bruchteil der möglichen Adressen tatsächlich genutzt werden: Ungefähr 1060 Wallet-Adressen können auf der Bitcoin-Blockchain definiert werden.

Um diese gigantische Zahl ins Verhältnis zu setzen: Von den 7,7 Milliarden Menschen auf dem Planeten könnte jeder einzelne damit ungefähr 1050 Adressen für sich beanspruchen. Die Wahrscheinlichkeit, eine überhaupt genutzte Adresse mit einem Tippfehler zu erwischen ist also extrem gering. Im November 2017 hat eine Studie von Chainalysis die Zahl der verlorenen Bitcoins auf 2-4 Millionen abgeschätzt. Und durch etwaige Tippfehler verlorene Bitcoins geschehen immer wieder, Anleger sollten also genau überprüfen, ob sie Geld an eine korrekte Stelle überweisen. Es existiert schließlich keine zentrale Verwaltung, die man bei einer Fehltransaktion ansprechen kann.

Die Unleserlichkeit von Wallet-Adressen führt zu einem zusätzlichen Problem: Hacker können mithilfe von Malware kontrollieren, an welche Zieladressen Geld geschickt wird. Bedenkenloses Kopieren der Zieladresse ohne weitere Überprüfung können Angreifer ausnutzen, um Coins auf eine vom Hacker kontrollierte Wallet zu übertragen. Noch schwieriger wird dies, wenn man für die Übertragung QR-Codes nutzt. Schließlich sind die Unterschiede zwischen zwei QR-Codes häufig schwer erkennbar:

Was bedeutet das für Anleger? Sie sollten genau überprüfen, ob die Zieladresse tatsächlich die gewünschte ist. Zwar ist das Risiko einer Einflussnahme seitens etwaigen Hackern minimiert, wenn man auf einen sauberen Computer ohne Malware achtet, aber auch ein Tippfehler kann fatal sein.

Bei Bitcoin und Co. wichtig: Sind die Adressen vertrauenswürdig?

Außerdem sollte man sich genau fragen: Soll das Geld tatsächlich zur Zieladresse? Kann man der Börse überhaupt trauen? Ist der Smart Contract überhaupt sicher? Sicherlich kann man diese Fragen nicht allein klären, aber eine Suche, was die Community dazu sagt, sollte man schon durchführen.

Bezüglich Smart Contracts ist eine Gretchenfrage, die sich jeder Anleger stellen sollte, ob der Code einsehbar ist. Ist er dies nicht ist bei unbekannteren Produkten etwas Skepsis angesagt. Warum lässt sich das Projekt-Team nicht in die Karten schauen? Etherscan hat eine Liste an Contracts, welche einen verifizierten Source Code vorweisen können. Auch das kann ein gutes Kriterium darstellen. Zum anderen sollte man darauf achten, ob Formulierungen wie „xxx is yyy“ vorkommen. Derartige Code-Ausschnitte weisen auf Verwendung externer Funktionen hin. Die Quellen dieser Funktionen sollte man entsprechend auch überprüfen.