51-%-Attacke

Eine 51-Prozent-Attacke ist ein Angriff auf Proof-of-Work-basierte Netzwerke. Ein Angreifer vereint dabei über die Hälfte der Rechenleistung (Hash Power) des Netzwerks auf sich.

Was ist eine 51-%-Attacke?

Eine 51-%-Attacke ist ein Angriffsvektor in Proof-of-Work-basierten Netzwerken. Angreifer versuchen dabei, mindestens 51% der Hashrate aufzubringen. Mit der Mehrheit der Netzwerk-Hashrate wäre der Angreifer so etwa in der Lage, Double Spends zu tätigen oder Transaktionen rückgängig zu machen.

Das muss man zur 51-%-Attacke-Definition wissen:

- Ein Angriffsvektor ist eine Strategie, um ein Netzwerk anzugreifen.

- Ein Proof-of-Work-basiertes Netzwerk ist beispielsweise Bitcoin.

- Dieser Angriffsvektor bekommt seinen Namen von den 51 Prozent der Hashrate, die benötigt werden, damit der Angriff gelingt.

- Die Hashrate des Netzwerkes setzt sich aus der Rechenleistung aller minenden Computer zusammen. Mit anderen Worten: Computer versuchen, das Proof-of-Work-Puzzle für den nächsten Block zu lösen.

- Die 51-%-Attacke nennt sich auch die Mehrheitsattacke (auf Englisch: majority attack).

- Ein Double Spend ist eine Transaktion, durch die das selbe Geld von der gleichen Person mehrmals ausgegeben werden kann.

Potenzielle Angreifer, die mindestens 51 % der Hashrate kontrollieren, produzieren langfristig mehr Blöcke als der Rest des Netzwerks und können damit die Geschichte der Transaktionen diktieren. In dem Moment, indem sie eine neue Version der Blockchain an das Netzwerk senden, können manche Transaktionen auf der alten Version ungeschehen werden. So könnten Angreifer gezielt Double Spends tätigen. Je größer der relative Hashrate-Vorsprung gegenüber dem Rest des Netzwerks ist, umso sicherer gelingt die Attacke. Außerdem können erfolgreiche Angreifer Transaktionen im Netzwerk zensieren.

Wie funktioniert eine 51-%-Attacke?

Bei einer 51-% Attacke übernimmt ein Miner oder ein Zusammenschluss von Minern über 51% der gesamten Rechenleistung.

Stellen wir uns diese Situation an einem konkreten Beispiel vor: Eve möchte ein Produkt von Alice kaufen und Alice um das Geld betrügen. Eve ist im Folgenden also Angreiferin der 51-%-Attacke.

Alice weiß nicht, was ihr bevorsteht und teilt Eve ihre Bitcoin-Empfangsadresse mit. Eve konstruiert daraufhin eine Transaktion TX1 an Alice und versendet sie an das Netzwerk. Nebenbei hat Eve allerdings eine weitere Transaktion TX2 mit demselben Geld an sich selbst konstruiert.

Sobald Eve TX1 an das Bitcoin-Netzwerk geschickt hat, setzt sie ihre eigenen Mining-Computer ein und schürft einen Block, der statt TX1 nur TX2 enthält. Wenn Eve mit ihren Mining-Computern über deutlich mehr als die Hälfte der Hashrate verfügt, wird sie wahrscheinlich den nächsten Block vor dem restlichen Bitcoin-Netzwerk finden. Damit ist nur ihr konstruierter Block gültig und die darin enthaltene TX2 auch. Der ursprüngliche Block mit TX1 ist dafür ungültig. Alice hat ihr Geld also nie bekommen. Wenn Alice jetzt das Produkt schon an Eve gegeben hat, hat Eve das Produkt und ihr Geld. Alice steht mit leeren Händen da.

Eve könnte aber noch gemeiner sein, indem sie ihre Miner erst im Hintergrund laufen lässt. Alice sieht, dass TX1 schon durch zwei Blöcke bestätigt wurde und versendet das Produkt. Erst jetzt veröffentlicht Eve ihre eigene Version der Blockchain. Wenn Eve deutlich mehr Hashrate als das restliche Netzwerk hatte, wird sie wahrscheinlich die längere Blockchain minen. Somit gibt es eine neu gültige Geschichte der Transaktionen. Die längste Blockchain ist laut Konvention die gültige Version.

Welche Folgen kann eine 51-%-Attacke haben?

Double Spend

Der Hauptvorteil des Angreifers einer Mehrheitsattacke ist die Möglichkeit, einen Double Spend zu tätigen. Allerdings ist es fraglich, ob sich eine solche Attacke tatsächlich lohnt.

Stellen wir uns das Szenario vor, dass Alice Eve ihr Haus verkauft. Sobald Eve ihre Version der Blockchain an das Netzwerk offenbart, die Version mit TX2 statt TX1, würde Alice das bemerken. Es wäre auffällig, wenn gerade die Transaktion von Eve an Alice nicht mehr in der Blockchain wäre. Hierbei handelt es sich um einen Rechtsfall und Alice könnte Eve wegen Betruges anklagen.

Vielleicht könnte ein Double Spend online Profit abwerfen? Man überweist einer Exchange einen großen Betrag und tauscht diesen in eine andere Kryptowährung, sobald er auf der Börse verfügbar ist. Danach sendet man eine neue Version der Blockchain, die man im Vorhinein selbst gemied hat und bei der die Transaktion an die Exchange nie stattfand. Dieser Betrug würde der Exchange auch hier direkt auffallen. Dabei sollte sich der Angreifer auch bewusst sein, dass man auf den meisten Exchanges mit persönlichen Daten registriert ist. So kann die Exchange auch hier rechtliche Schritte eingehen.

Ob sich eine solche Attacke lohnt, kommt auf die Kryptowährung an. Es gab bereits erfolgreiche 51-%-Attacken gegen manche Altcoins. Bei Bitcoin ist ein solcher Angriff eher unwahrscheinlich.

Blockchain-Zensur

Neben dem Double Spend könnten potenzielle Angreifer mit genügend Hashrate auch das Netzwerk zensieren. Dafür bräuchten sie einen deutlichen Vorsprung in Hashrate und müssten diesen lange Zeit aufrecht erhalten. Dann können die Angreifer darüber entscheiden, welche Transaktionen in der Blockchain inkludiert werden und welche nicht. Die Angreifer könnten auch andere Miner vom Mining ausschließen.

Die Grenzen der 51-%-Attacke

Trotz dieser mächtigen Position zum Double Spend und möglicher Zensur der Blockchain sind 51-%-Angreifer nicht allmächtig. Die Regeln des Netzwerks können nämlich nicht geändert werden. Außerdem ist eine solche Attacke immer mit Risiken verbunden.

Selbst mit 51 Prozent der Hashrate kann Eve keine neuen Bitcoins aus dünner Luft kreieren. Sie kann nicht entscheiden, dass sie plötzlich 100 BTC pro Block als Belohnung bekommt. Es ist ihr nicht möglich, Double-Spend-Transaktionen in ihre eigenen Blöcke zu verpacken. Sie hat auch keinen Zugriff auf das Geld der anderen Teilnehmer im Netzwerk.

Auch wenn Eve entscheiden kann, welche Transaktionen letztendlich in Blöcke kommen, kann sie die anderen Netzwerkteilnehmer nicht davon abhalten, Transaktionen zu senden.

Sollten sich die anderen Teilnehmer dazu entscheiden, aktiv gegen den Angriff vorzugehen, kann der Angreifer sie nicht auf seine Blockchain zwingen. Den ehrlichen Teilnehmern würden eine 51-%-Attacke auffallen und sie könnten den Angriff neutralisieren. Dafür erklärt man den ersten Block der bösartigen Blockchain für falsch. Folglich werden auch alle darauffolgenden Blöcke invalide. Der Angreifer hätte umsonst die Kosten für seine Attacke gezahlt.

Alles in Allem erlaubt eine 51-%-Attacke dem Angreifer, Double Spends durchzuführen und Transaktionen zu zensieren. Die willkürliche Manipulation des Regelwerkes ist nicht möglich. Angreifer könnten genau einmal einen Double Spend wagen – dank der Transparenz der Blockchain würden sie danach jedoch auffallen.

Wer könnte eine 51-%-Attacke ausführen?

Das bringt uns zu der Frage, wer als Angreifer in Frage kommt. Bitcoin ist ein spieltheoretisches Konstrukt. Die Bitcoins, die es als Belohnung für die Validierung von Blöcken gibt, sind ein Anreiz für die Miner, ehrlich zu sein. Dieser ökonomische Anreiz ist auch für die 51-%-Attacke relevant.

Wer eine 51-%-Attacke ausführt, geht ein beachtliches Risiko ein. Angreifer müssen Hashrate für eine falsche Version der Blockchain investieren. Das kostet auf jeden Fall Energie und damit Geld. Wenn sich das restliche Netzwerk gegen den Angriff wehrt, sind diese Energiekosten umsonst ausgegeben. Außerdem würden Angreifer nicht den Blockreward bekommen. Anstatt das Netzwerk anzugreifen und zu scheitern, hätten sie auch ehrlich minen können. So stehen auf der Kostenrechnung auch die Opportunitätskosten des Minings.

Der Anreiz ist also, dass eigennützig orientierte Miner ehrlich handeln. Das zählt unter anderem zur Innovation von Bitcoin.

Vorstellbar wären nun allerdings auch irrationale Angreifer, die nicht aus ökonomischen Interessen handeln. Das könnte zum Beispiel ein konkurrierendes Krypto-Ökosystem sein, das versucht, die Kontrolle zu übernehmen. Damit könnte man gewisse Transaktionen bspw. als ungültig bezeichnen und nicht in die Blockchain integrieren.

Selbst in diesem Fall hat die Bitcoin-Community allerdings noch eine Notbremse: Durch eine Hard Fork kann das Netzwerk den Angreifer abschütteln und seine Unabhängigkeit zurückgewinnen.

Wie macht sich eine 51-%-Attacke bemerkbar?

Eine 51-%-Attacke ist ein auffälliges und disruptives Ereignis, das auf keinen Fall unbemerkt bleibt. Die Blockchain würde sich bei einer 51-%-Attacke re-organisieren.

Hin und wieder kann es bei Proof-of-Work-basierten Systemen wie Bitcoin vorkommen, dass zwei Miner zur gleichen Zeit einen neuen Block finden. Nennen wir diese Blöcke Block A und Block B. Die eine Hälfte des Netzwerks bekommt Block A zuerst, die andere Block B. Das Netzwerk ist für kurze Zeit geteilt. Wenn die Hälfte mit Block B zuerst einen neuen Block findet (Block B+1), teilt sie diesen dem gesamten Netzwerk mit. Die Hälfte mit Block A erkennt, dass es eine neue gültige Version der Blockchain gibt, und reorganisiert sich. Dabei verwirft sie Block A und adaptiert die neue Kette mit Block B und Block B+1. Dieses Ereignis nennt man auch eine Chain-Reorg, die Re-Organisation der Blockchain.

Wie das Beispiel von oben zeigt, kann es durch Zufall dazu kommen, dass zwei Miner gleichzeitig einen Block finden. Damit hätte der Chain-Reorg eine Größe von einem Block. Solch ein Ereignis kommt öfter vor im Bitcoin-System. Es bringt das Netzwerk allerdings nicht aus dem Takt, sondern erzeugt erneuten Konsens (der gültige, letzte Block der Blockchain ist Block B+1).

Zurück zu unserem Beispiel: Nicht nur Block A und Block B wurden gleichzeitig gefunden, sondern ein Miner findet auch Block A+1 und ein anderer Block B+1 gleichzeitig. Damit sind die Blockchains zwei Kettenglieder, oder Blöcke, auseinander. Wenn jetzt ein Chain-Reorg passiert, ist er daher zwei Blöcke groß. Die Wahrscheinlichkeit, dass dieses Ereignis eintritt, ist deutlich geringer.

Je größer der Chain-Reorg, desto unwahrscheinlicher und auffälliger ist er also. Auch bei einer 51-%-Attacke würde ein Chain-Reorg passieren. Dieser würde allen ehrlichen Full-Node-Betreibern und Minern auffallen. Auf diese Art und Weise wäre die 51-%-Attacke entlarvt und die Bitcoin-Community könnte sich zu Maßnahmen entscheiden.

Wie wahrscheinlich ist eine 51-%-Attacke?

Bisher gab es noch keine 51-%-Attacke im Bitcoin-Netzwerk. Auch wenn es sich um einen bekannten und möglichen Angriffsvektor handelt, ist die Attacke nicht sehr wahrscheinlich. Der Angriff würde sich nicht lohnen, um Profit zu schlagen und ist sehr riskant. Die Netzwerk-Hashrate in Bitcoin ist so hoch, dass das Netzwerk robust gegen Angriffe ist. Anders ist das bei vielen Altcoins.

Die Wahrscheinlichkeit, das Netzwerk mit einer 51-%-Attacke zu kontrollieren, steigt mit der relativen Hashrate des Angreifers. Das heißt: Derselbe Angriff ist auch mit weniger als 51 Prozent möglich, allerdings ist die Wahrscheinlichkeit nicht auf Seite der Angreifer. Langfristig hat die Mehrheitsattacke nur Sinn, wenn der Angreifer auch tatsächlich die Mehrheit der Hashrate kontrolliert.

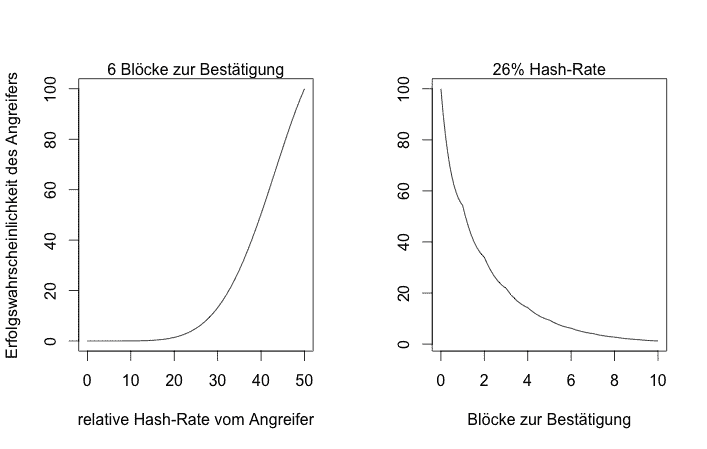

In den obigen Abbildungen ist die Erfolgswahrscheinlichkeit dargestellt, links in Abhängigkeit der relativen Hashrate des Angreifers (bei einer Annahme von sechs Bestätigungen einer Transaktion) und rechts in Abhängigkeit der Anzahl an Bestätigungen (bei Annahme einer relativen Hashrate von 26 Prozent auf Seiten des Angreifers)

Wie kann ich mich gegen eine 51-%-Attacke schützen?

Wie bereits angesprochen, ist es unwahrscheinlich, dass eine solche Attacke überhaupt stattfindet. Allerdings kann es nützlich sein, sich darüber bewusst zu werden, wie man es einem Angreifer so schwer wie möglich macht, eine 51-%-Attacke erfolgreich durchzuführen.

Nachdem man eine Transaktion empfangen hat, kann man einfach einige Blöcke abwarten. So macht man den Angriff schwieriger. Ab ungefähr sechs Bestätigungen ist eine Bitcoin-Transaktion sehr sicher. Wie viele Bestätigungen man bei Altcoins abwarten sollte, hängt von der jeweiligen Netzwerk-Hashrate ab.

Eine andere Herangehensweise ist das Betreiben einer eigenen Full Node. Wer nur einen sogenannten Light-Weight-Client benutzt, also Software, die nicht die komplette Blockchain selbst speichert, ist besonders anfällig für die 51-%-Attacke. Für kleine Guthaben lohnt sich der Aufwand, eine eigene Full Node zu betreiben, nicht. Doch bei hohen Beträgen bringt eine Full Node zusätzliche Sicherheit.

Bekannte 51%-Attacken

In Bitcoin hat es noch keine 51-%-Attacke gegeben. Anders verhält es sich bei einigen Altcoins.

Mitte 2018 gewann die Seite Crypto51.app an Popularität in der Krypto-Welt. Mit dem Dienst ließ sich Hashrate mieten, um eine 51%-Attacke auf ein beliebiges Netzwerk auszuführen.

Das ehemalige ZENcash-Netzwerk (heute HoriZen) wurde auch Opfer einer 51-%-Attacke. Die Blockchain wurde damals mehrmals neu organisiert. Der größte Reorg war 38 Blöcke groß. Und dem Angreifer gelang es so, das Netzwerk um mehr als eine halbe Millionen US-Dollar zu betrügen. Die geschätzten Kosten der Attacke belaufen sich auf 30.000 US-Dollar. Hier war der Angriff also hoch profitabel.

Bitcoin Gold und Verge sind ebenfalls schon 51-%-Attacken zum Opfer gefallen und bestätigen, dass dieser Angriffsvektor real und gefährlich ist.

Ähnliche Begriffe