Am 30. Juli wurde Curve Finance, ein dezentraler Automated Market Maker (AMM), gehackt. Das Protokoll musste einen Verlust von etwa 45 Millionen US-Dollar in CurveDAO, ETH und wETH verkraften. Die Angreifer nutzten ein fehlerhaftes Reentrancy-Lock in verschiedenen Versionen der Programmiersprache Vyper (0.2.15, 0.2.16 und 0.3.0) über mehrere Stable-Pools hinweg aus.

Vyper ist eine vertragsorientierte, auf Python basierende Programmiersprache, die zum Schreiben von Ethereum Virtual Machine (EVM) Verträgen verwendet wird.

Bei Curve Finance handelt es sich um einen non-custodial AMM, der Nutzern und anderen dezentralen Protokollen den Austausch von Token durch seine niedrigen Gebühren und Slippage ermöglicht. Dazu verwendet Curve formulierte Liquiditätspools.

Reaktion der Branche und von Curve Finance

Nach der Entdeckung der Sicherheitslücken nutzte das Vyper-Team sofort seine Twitter-Plattform, um Nutzer über die Situation zu informieren.

Als Reaktion darauf informierte Curve Finance seine User, dass “eine Reihe von Stable-Pools (alETH/msETH/pETH), die Vyper 0.2.15 verwenden, ausgenutzt wurden”.

Am selben Tag ergriff ein “ethischer Hacker” sofortige Maßnahmen und holte einen Teil der gestohlenen Vermögenswerte zurück, um sie umgehend an Curve Finance zurückzugeben.

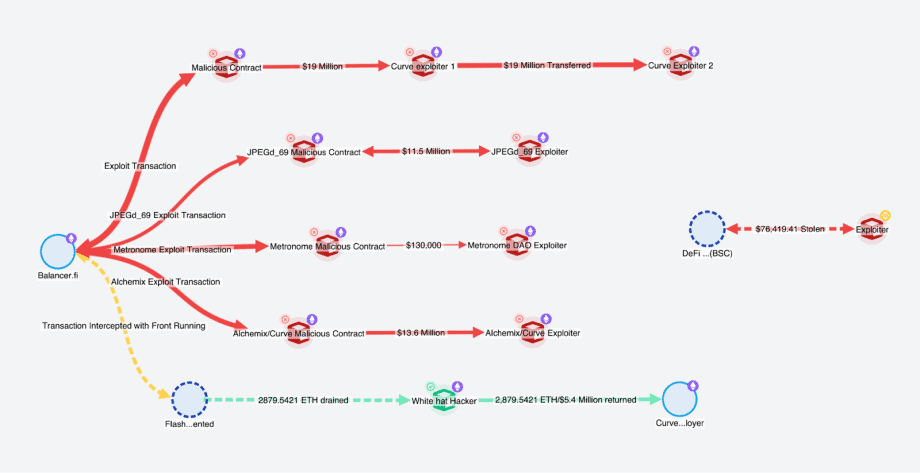

Ein Bot-Operator mit dem Namen “c0ffeebabe.eth” setzte einen Front-Running-Bot gegen die böswilligen Hacker ein und sicherte erfolgreich fast 2.800 ETH (im Wert von 5,4 Millionen US-Dollar). Anschließend wurden diese Gelder an die Adresse des Curve Deployers, ihres rechtmäßigen Verwahrers, zurückgegeben.

Nach dem Auftreten dieser böswilligen Angriffe bestätigte Michael Egorov, CEO von Curve Finance, dass eine beträchtliche Menge von über 32 Millionen CRV-Token im Wert von mehr als 22 Millionen US-Dollar unrechtmäßig aus dem Swap-Pool entnommen wurde. Diese Bestätigung löste eine Welle der Besorgnis im gesamten DeFi-Ökosystem aus, die eine Flut von Transaktionen in verschiedenen Pools auslöste und eine Reaktion von ethischen Hackern erforderte, um die betroffenen Vermögenswerte zu schützen.

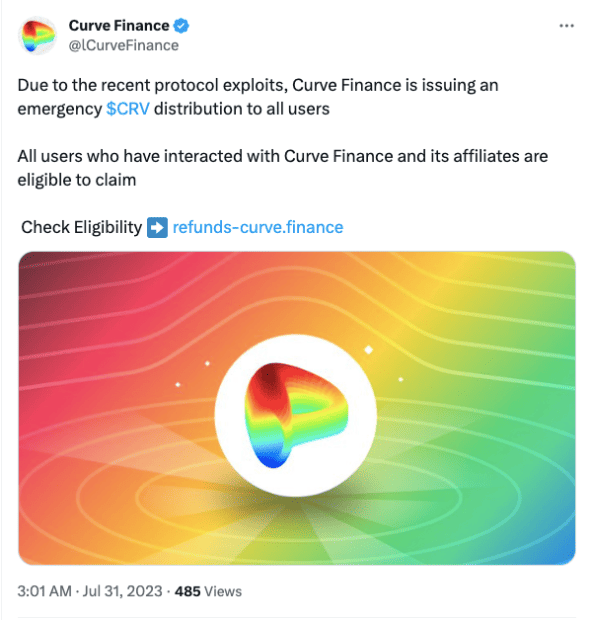

Inmitten des darauffolgenden Chaos warben bestimmte Twitter-Konten, die sich als Curve Finance und die Opfer des Hacks ausgaben, nun für ein betrügerisches Rückerstattungsprogramm. Ihr Ziel waren diejenigen, die bereits Verluste durch den jüngsten Hack erlitten haben.

Wohin sind die Gelder geflossen?

Curve Finance erlitt einen Verlust von ca. 45 Millionen US-Dollar in CurveDAO-, ETH- und wETH-Tokens aufgrund der Ausnutzung einer Schwachstelle in verschiedenen Versionen von Vyper.

Einige der am stärksten betroffenen Plattformen und ihre jeweiligen Verluste sind im Folgenden aufgeführt.

Die Schwachstelle ermöglichte es dem Angreifer, einen Reentrancy-Angriff auszuführen, bei dem die Funktion "withdraw_with_fee" mehrfach hintereinander aufgerufen wurde.

Mit dieser Technik gelang es dem Angreifer, Gelder aus verschiedenen Liquiditätspools abzuschöpfen. Die betroffenen Pools umfassten den alETH-, msETH-, pETH-Pool, den 3CRV-Pool und den USDT/USDC-Pool.

Ein ähnlicher Angriff übertrugen Nachahmen auf die Binance Smart Chain, was zu einem kollektiven Verlust in Höhe von etwa 73.000 US-Dollar führte. Der unglückliche Vorfall spiegelte die ursprüngliche Schwachstelle wider und hatte ähnliche Auswirkungen auf die betroffene Plattform.

Zum Zeitpunkt der Erstellung dieses Berichts wurden keine nennenswerten Geldtransfers von den Adressen der Angreifer beobachtet. Das Untersuchungsteam von Merkle Science überwacht kontinuierlich alle möglichen Geldbewegungen. Wir werden weitere Updates zur Verfügung stellen, sobald sich die Situation entwickelt.

Sicherheit im DeFi-Sektor

Die zunehmende Zahl von DeFi-Angriffen macht deutlich, dass die Plattformen in Sicherheitsmaßnahmen investieren, ihre Smart Contracts überprüfen und Notfallpläne für mögliche Angriffe erstellen müssen. Kontinuierliche Anstrengungen zur Stärkung der Protokolle und Verbesserung der Sicherheitsmaßnahmen sind notwendig, um weitere Verluste zu verhindern. Der DeFi-Markt muss bei der Verstärkung seiner Sicherheitsmaßnahmen wachsam bleiben, da die Gefahr von Angriffen weiter zunimmt. Eine Lösung zur Abschwächung von DeFi-Hacks ist die Verwendung von speziellem Code, den Projekte in ihren eigenen integrieren.

Plattformen können auch vorgeprüften Code verwenden, um ihre eigenen Token-Smart-Contracts zu erstellen. Damit geben sie den Nutzern eine sichere Möglichkeit, ihren eigenen Token zu starten. Auch das US-Finanzministerium hat betont, wie wichtig die Bekämpfung illegaler Finanzen für die Stärkung der nationalen Sicherheit ist. Insgesamt ist es für DeFi-Plattformen entscheidend, Sicherheitsmaßnahmen zu priorisieren, um weitere Angriffe zu verhindern und die Gelder der Nutzer zu schützen.

Dieser Beitrag erschien zuerst bei Merkle Science.

.png?width=288&height=144)

.png?width=288&height=144)